Saludos lectores de Blog Cubacolombia, si eres de las personas que se preocupa por su seguridad y privacidad en Internet; si quieres evitar que las principales compañías y agencias de seguridad puedan obtener datos confidenciales de tu persona, este post es para ti.

Los buscadores como Google utilizan la información de las búsquedas de los usuarios para mejorar la experiencia de navegación y también, para podernos vender su publicidad que les reporta muchas ganancias y los mantienen a la cabeza del mercado. No solamente Google, otros buscadores sacan ventajas de esto para mantenerse en la competencia, ya alguien lo ha dicho... "la información es poder..." Google también guarda, aunque no tengas una cuenta en sus servidores, toda la información referente a preferencias de búsqueda, lugares que has visitado, software que has descargado de sus servidores; también Google Chrome guarda tu info de privacidad, lo hacen Youtube, Twitter, Facebook, muchos otros. Pensando en esto, podríamos decir que estamos en sus manos y los necesitamos cada vez más, al estar más dependientes de estos dispositivos electrónicos.

Sin embargo si deseamos mantener la privacidad, existen algunas acciones que no permiten navegar anónimos en la red, y aqui entra a jugar su papel el navegador Tor, éste es por lo tanto un navegador con una filosofía diferente a los demás conocidos, el protege la privacidad del usuario, según los expertos.

TOR es un software gratuito que usa una red abierta que le permite a los usuarios mejorar su privacidad y seguridad en Internet. Es

la solución perfecta en el caso que te preocupe el rastreo de

tus datos por parte de alguna agencia gubernamental de tu país u otra entidad.

Te puede interesar: Las mejores alternativas de Microsoft Office

Como funciona.

TOR encripta los datos que envías, transportándolos a través de de diversos puntos de la red, ocultando la fuente original de donde inicio la comunicación, dando así seguridad y protección a tus datos y tu ubicación.

Ahora bien, no solo basta con instalar TOR en tu ordenador y navegar, hay que tomar un grupo de medidas que nos permitirán estar en el anonimato y se le dificulte a alguien en la red conocer quienes somos y que estamos buscando. He sacado estas del sitio http://blog.hostdime.com.co y las publico acá:

1. TOR puede ser utilizado por cualquiera y para todo tipo de navegación sensible, pero sin limitarse a casos de abuso y corrupción, actividades comerciales serias, las comunicaciones de datos sensibles de los gobiernos; y toda aquella información que dañe directa o indirectamente a una persona.

2. No usar TOR en Windows:

Windows no es simplemente la mejor elección de la plataforma para usar TOR, debido a los fallos de seguridad y vulnerabilidades presentes en el sistema puede poner en peligro su privacidad; para cambiar esto utiliza Sistemas Linux que son gratis ya demás son más seguros y flexibles.

3. Actualiza tu Software:

Cliente Tor es simplemente un software que se ejecuta en la capa superior de tu Sistema Operativo (SO), esto quiere decir, que la seguridad que pueda brindarte depende directamente de los programas y el Sistema Operativo que uses, por lo que debes mantener actualizado tu S.O y todos los programas que utilicen TOR.

4. No usar sitios con HTTP:

The Onion Router (TOR), es sólo un router tráfico y no una herramienta que cifra el tráfico de red a través de Internet. Eso significa que TOR oculta el origen de su tráfico de red y encripta todo dentro de la red Tor, pero no cifra el tráfico de Internet fuera de la red, y debido a esto se debe tratar de utilizar servicios seguros, tanto el que envía como el que recibe, para eso debe utilizarse los servicios

HTTPS en los sitios web que se visitan.

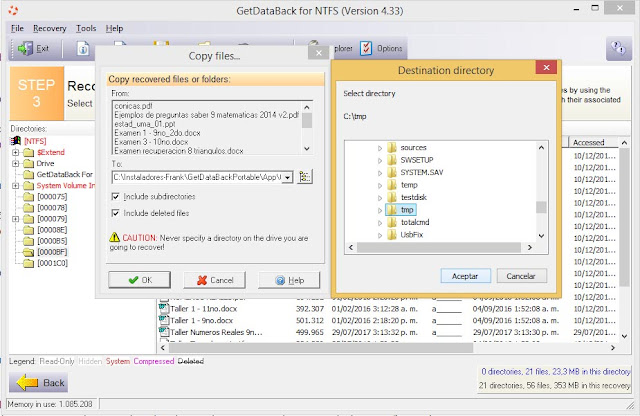

5. Encripta tus datos locales:

TOR, solo encripta el trafico que sale y entra de la web, no los archivos que recibes ni los que envias. Para esto debes utilizar una herramienta para la encriptación de archivos como LUKS ó TrueCrypt cuando quieras enviar archivos por la red, así como por el correo electrónico, imágenes, documentos, etc, siempre que sean sensibles.

6. No utilizar el Navegador web de TOR

Hace un tiempo el FBI ha cerrado un servidor denominado como el Freedom Hosting (un servicio de alojamiento web en el anonimato se ejecuta como un servicio oculto en la red Tor). El rastreo que hizo este ente gubernamental fue a través del navegador que nos brinda la herramienta TOR. Si fueron capaces de rastrear un servidor “anonimo”, ¿por que no podrían rastrear tus datos?

7. Desactive JavaScript, Flash y Java para tener una mayor seguridad y control.

8. No usar P2P

P2P no se debe usar en TOR, ya que este no se creo para el intercambio de archivos peer-to-peer. Al usar servicios como torrents, cargamos la red de usuarios de la red TOR, ya que esta red no fue creada para dar un soporte eficiente para las descargas de grandes archivos. Por otra parte, el uso de TOR con BitTorrent no es segura y es una amenaza para su anonimato en línea.

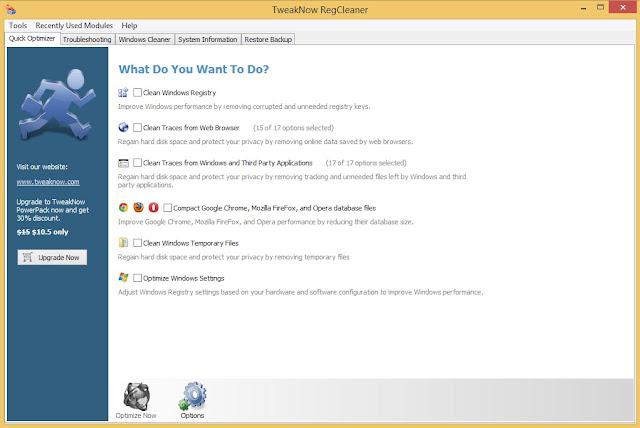

9. Elimine cookies y datos locales del Sitio

Las cookies sirven no solo para analizar búsquedas y preferencias de sitios, sino también para reunir información del usuario, eliminándolas, nos aseguramos de que nuestros datos no sean expuestos. Considere la instalación de una extensión que elimine automáticamente las cookies o utilice la opción nueva ventana de incógnito en Chrome.

10. No use su Correo Electrónico personal

De nada sirve usar una red que proteja la información que envíes y recibas, una red que te oculta del rastreo indiscriminado de datos; mientras usas tu identidad “real”. Es como si usaras una mascara en un evento, pero llevas tu nombre es una escarapela. Crea una identidad virtual, una que solo uses para cuando navegues o quieras anonimato total. Procura no usar tus datos cuando crees algo así.

10. No uses Google.

Como vimos Google reúne información de usuarios con la finalidad de mejorar sus formatos de publicidad. Por ende, al usar este navegador, nos aseguramos de dar información sensible de nosotros. Para esto, hay alternativas como

Startpage y

DuckDuckGo.

Motores de búsqueda alternativos a Google que no rastrean tus datos:

DuckDuckGo

Privacidad y modularidad:

Si eres una persona concienciada de la importancia de tu privacidad,

DuckDuckGo es simplemente una de tus alternativas principales. Este motor de búsqueda se caracteriza por asegurar que no guarda ni comparte información alguna del usuario, ni lo rastrea y tampoco su historial de búsqueda. No muestra resultados patrocinados, y sus comandos bang aportan una modularidad que te permite utilizar este buscador sin sacrificar las funciones que obtienes con otros más populares.

Bing

Aunque la distancia en número de usuarios entre Google y el resto de buscadores es grande, las cosas están mucho más apretadas entre estos competidores que aspiran a ocupar el segundo puesto. Esta posición está actualmente ocupada por

Bing, una alternativa por si quieres cambiar pero no mucho, manteniéndote en un buscador con una gran empresa detrás.

Yippy Search, incluyendo la Deep Web

Yippy es un motor de búsqueda que combina el poder de varios motores convencionales para darte resultados, por decirlo así, colectivos. Ellos dicen que respetan tu privacidad, muestra un diseño simple, minimalista, y todo ello presentándose como uno de los mejores buscadores para encontrar de verdad resultados referentes a los términos que buscas.

Ecosia, un buscador que apuesta por la ecología:

Ecosia es para los amantes de la ecología, es un motor de búsqueda que apuesta por el medio ambiente, de hecho los responsables del buscador aseguran que alrededor del 80% de los beneficios mensuales que obtienen mediante la publicidad que aparece en sus resultados de búsqueda lo invierten en plantar árboles en países como Perú o Madagascar.

Yahoo, competente y con enfásis en las imágenes:

Aunque como empresa no está en su mejor momento, en la fecha actual

Yahoo sigue teniendo uno de los buscadores más populares de Internet; concretamente está en tercer lugar mundial muy cercano al gigante Bing de Microsoft, tiene muchas facilidades de búsqueda para imágenes, por color, tipo y muchas posibilidades más que lo hacen muy efectivo si lo que quieres es buscar imágenes.

StartPage by Ixquick es privacidad.

Otra altrnativa es el motor StartPage de Ixquick si buscas privacidad en tus búsquedas. De hecho presume de ser el motor más confidencial del mundo. Para ello no registra tu IP, tiene una alta puntuación de cifrado SSL, y

luce sellos y certificaciones de algunos de los actores principales de la industria de la privacidad, que incluye el Sello Europeo de Privacidad. Todo esto lo hace utilizando el propio motor de Google, por lo que salvo su aspecto y opciones, los resultados no varían tanto con los del más grande buscador de la industria.

Como conectarse a Tor desde un dispositivo Android

(dos pasos)

(1) Para gestionar la conexión: Orbot

Lo primero que hay que hacer es conectarse a TOR, y para ello únicamente hay que que instalar Orbot desde Google Play. Orbot es la aplicación que realiza la conexión a TOR y

está publicada en Google Play por

The Tor Project, los creadores de la red.

Una vez instalada se abre la aplicación y se pulsa el botón de "Iniciar". Ya estamos conectados a TOR. Sin embargo si ahora se abre el navegador o cualquier aplicación, la conexión no sale por ahí sino por la conexión normal de Internet.

Para navegar a través de TOR es necesario que las aplicaciones salgan por esa conexión y eso se hace o con aplicaciones específicas que usen TOR o con un modo experimental de Orbot que dirige el tráfico de las aplicaciones a través de dicha red.

Lo más seguro es usar aplicaciones específicas, ya que en última instancia no se puede saber si la funcionalidad experimental de Orbot está funcionando de forma correcta o no.

(2) Para navegar: Orfox

El navegador que ponen a disposición de los usuarios Android la gente de The Tor Project es

Orfox, básicamente es una versión de Firefox modificada para que navegue por TOR. Basta abrir la aplicación y ya se puede navegar. Si no se está conectado a TOR a través de Orbot el navegador se encarga de verificarlo y realizar la conexión.

Orfox siempre abre los enlaces de la Deep Web (los .Onion) con navegación privada, pero también recomienda instalar unas extensiones de Firefox que otorgan más privacidad. Es muy recomendable usarlas si buscamos anonimato completo.

Algo importante a decir es que al navegar a través de TOR es que la conexión puede raletizarse, las páginas tardan en cargar y a veces fallan. Esto se debe a que TOR utiliza otros ordenadores como relays (pasarelas) para hacer el tráfico anónimo y es un poco más lento que lo habitual. En algunas páginas puede tornarse desesperante, pero no hay mucho que hacer al respecto.

Ya tengo los programas, ¿que hago para conectarme a la DeepWeb?

¿Cómo encontrar este tipo de webs? Lo mejor aquí es recurrir al Hidden wiki, donde hay una buena serie de enlaces de este tipo de webs. El wiki cambia de dirección de vez en vez, sin embargo se puede encontrar directamente en los buscadores, por ejemplo

DuckDuckGo, que respeta la privacidad y además indexa páginas de la

Deep Web, es por demás el buscador predeterminado de Orfox.

Esto es todo lo que tenemos que decir, por el momento cuida tu privacidad y prueba Tor, te asombrarás de conocer otras posibilidades para la búsqueda de información en la red de redes.

Comparte, comenta.... nos motiva.